24th September 2025

24th September 2025

Proteger de ayuda de la ingeniería social de la ingeniería

Debido a su papel y responsabilidades, el Centro de apoyo de TI o TI se ha convertido en un objetivo principal para los cibercriminales. Varios ataques cibernéticos que aprovechan la ingeniería social han destacado este creciente riesgo y tendencia en los últimos años. Descubre por qué Specops Secure Service Desk Proporciona una solución técnica concreta a este desafío.

Desde el servicio de ayuda hasta el ransomware: a solo un paso de distancia …

El servicio de ayuda ya no es solo un centro de soporte; Se ha convertido en un punto de entrada principal para los cibercriminales. Al manipular a los agentes de soporte, los atacantes tienen como objetivo obtener acceso (a menudo solo un nombre de usuario y una contraseña son suficientes) para infiltrarse en los sistemas de información de una organización.

Mirando hacia atrás en los principales ataques cibernéticos en los últimos años, podemos ver la participación directa y a menudo crítica del servicio de ayuda. Desafortunadamente, un servicio que se supone que debe ser atendido por profesionales conocedores ha demostrado ser un vínculo débil y, en varios casos, el mismo punto de entrada para las intrusiones. Grupos cibercriminales como Araña dispersa he demostrado esto repetidamente, haciendo de la ingeniería social una de sus especialidades.

Aquí hay una descripción general de algunos incidentes notables.

Marks & Spencer (abril – mayo de 2025)

El gigante minorista británico Marks & Spencer sufrió un ataque importante en abril, justo en medio de Pascua de Resurrección. Cibercriminales del Araña dispersa El grupo logró engañar a la compañía de TI de la compañía para restablecer las contraseñas de los usuarios. No hubo correos electrónicos de phishing ni vulnerabilidades de software; El defecto era completamente humano.

Una vez que el servicio de ayuda se vio comprometido, los atacantes accedieron a los sistemas internos, lo que les permitió exfiltrar los datos personales del cliente. Aún más impactante fue el despliegue del Ransomware dragonforce para cifrar servidores ESXI VMware.

La consecuencia directa? Los servicios de pedidos en línea de M&S y “hacer clic y recoger” no estuvieron disponibles durante más de tres semanas, y se esperan interrupciones hasta julio de 2025. El impacto financiero fue severo, con pérdidas estimadas de alrededor 355 millones de euros.

Grupo cooperativo (mayo de 2025)

Un ciberataque también golpeó la cooperativa en un escenario casi idéntico al ataque de M&S. El servicio de ayuda fue manipulado por atacantes que persuadieron al personal de apoyo para que les otorgue acceso a nivel del sistema. Esto condujo al robo de datos de 20 millones de personasincluidos los clientes y empleados de la organización británica.

El ataque también afectó a la cooperativa 2,300 tiendasresultando en escasez de productos para algunos artículos.

“Estos datos incluyen información personal, como nombres y datos de contacto de los miembros del grupo cooperativo, y no incluyen contraseñas de miembros, detalles bancarios o de tarjeta de crédito, datos de transacciones o información de producto/servicio”, aclaró el grupo en su declaración oficial.

Harrods (mayo de 2025)

Después de los incidentes Cooper y M&S, el minorista Harrods se convirtió en la tercera marca importante del Reino Unido dirigida en solo unas pocas semanas. Afortunadamente, Harrods detectó y contenía los intentos de acceso no autorizados, probablemente vinculados a los mismos Araña dispersa Grupo, antes de que se comprometieran los datos.

MGM Resorts (septiembre de 2023)

En septiembre de 2023, Araña dispersa Mostró la efectividad de sus tácticas de ingeniería social al atacar a MGM Resorts, el gigante de Las Vegas operando casinos y hoteles de fama mundial.

Durante este ataque de alto perfil, los atacantes encriptaron datos sobre 100 servidores ESXi de VMware. MGM Resorts informó una interrupción masiva y pérdidas estimadas de alrededor $ 100 millones.

En este caso, el grupo usó salpicadura (phishing de voz) para apuntar a la servicio de ayuda de TI. Entrecieron con éxito a un técnico para que deshabilitara la autenticación de dos factores (2FA) para un ejecutivo senior. Ese error único allanó el camino para un ataque cibernético devastador, redes paralizantes, cajeros automáticos, máquinas tragamonedas y sistemas de claves digitales en los casinos de Las Vegas.

Specops Secure Service Desk: la solución para fortalecer su servicio de asistencia

Ante esta amenaza persistente, surge una pregunta clave: ¿cómo puede el servicio de asistencia verificar de manera confiable la identidad de un usuario? ¿La persona está realmente en el otro extremo de la línea quién dice ser? La respuesta está lejos de ser simple, especialmente dado que no es realista esperar que los agentes de apoyo reconozcan las voces de todos los empleados, y aún menos en una era en la que están en aumento las falsificaciones de voz generadas por IA.

En el lado de Microsoft, los servicios actuales de gestión de identidad como Directorio activo o Entra ID No proporcione ningún método incorporado para este tipo de verificación. En otras palabras, este desafío es difícil de abordar sin una solución técnica dedicada.

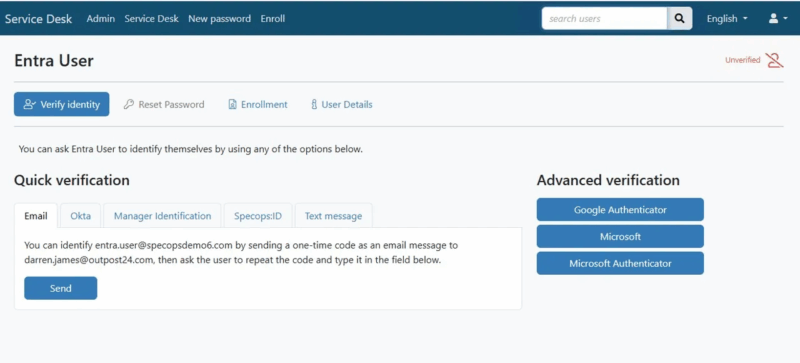

Aquí es donde Specops Secure Service Desk entra. Ya disponible durante varios años y compatible con Active Directory, la solución ha evolucionado a Soporte de forma nativa Microsoft Entra IDofreciendo a las organizaciones una forma concreta de fortalecer su servicio de ayuda contra los ataques de ingeniería social.

Esta evolución reciente habilita Especificaciones para apoyar a las organizaciones de todo tipo, ya sea operando en las instalaciones, híbridas o completamente Entra ID entornos, para asegurar su servicio de asistencia contra los riesgos de ingeniería social.

La rápida adopción de nuevas tecnologías, combinadas con trabajos remotos e híbridos, ha aumentado significativamente el volumen de llamadas a los desksks. Al mismo tiempo, los ataques de ingeniería social se están volviendo más sofisticados, con Suplantación de voz a IA (Deepfakes) y el reconocimiento de las redes sociales que hacen obsoletos los métodos de verificación tradicionales.

“Pedir una fecha de nacimiento o el nombre de un gerente ya no es suficiente cuando se enfrentan a grupos como Sptered Spider”. advierte el software de especificaciones en su presione soltar.

El escritorio de servicio seguro de SpecOPS ofrece una respuesta robusta al verificar la identidad del usuario a través de métodos de autenticación. En la práctica, el proceso de validación se basa en varias opciones que las organizaciones pueden habilitar o restringir de acuerdo con sus políticas de seguridad:

- Códigos enviados por SMS o correo electrónico (no la opción recomendada, como con el MFA tradicional)

- Servicios de gestión de identidad: Duo Security, Okta, Symantec VIP, Pingid

- Claves de seguridad física como Yubikey

- Una notificación a través del Aplicación de identificación de especificacionespermitiendo el uso de biometría o reconocimiento facial (p. Ej., FaceID)

El proceso es sencillo: el usuario contacta con lagrada de ayuda, el agente desencadena una notificación push en la aplicación de autenticación del usuario, el usuario confirma su identidad y el agente puede continuar con la acción solicitada. Naturalmente, los usuarios deben estar inscritos y tener sus factores de autenticación configurados de antemano para demostrar su identidad cuando sea necesario.

Las solicitudes de restablecimiento de contraseña, las sesiones de escritorio remotas y muchas otras demandas de los usuarios ocurren diariamente. Con esta solución, los agentes de apoyo pueden operar con más confianza, dependiendo de un mecanismo que los proteja de los ataques de ingeniería social.

¿Interesado en Specops Secure Service Desk? Pruébelo gratis hoy: Solicite una prueba gratuita de Specops Secure Service Desk

Leave a comment